互联网安全监测周报 2021.01.25-2021.01.31

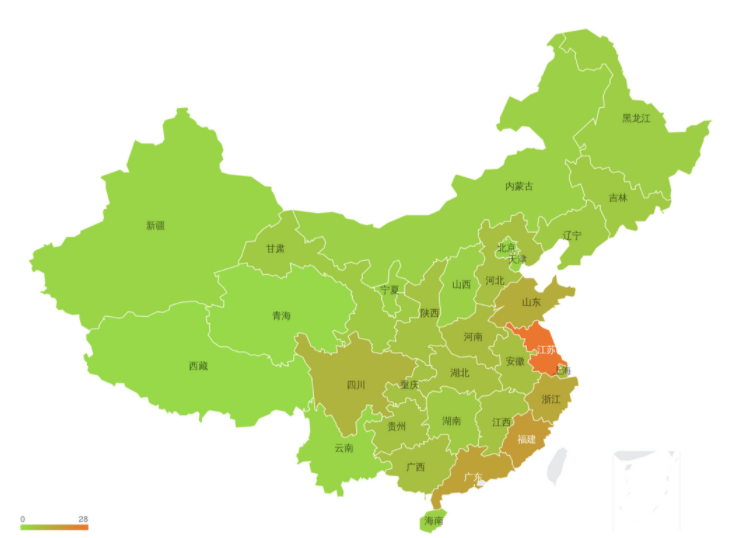

本周通报威胁总体情况相比上周小幅度下降,环比上周下降28个,环比下降17%。其中漏洞环比上周有所下降,下降2个;暗链环比上周有所下降,下降25个;后门环比上周有所下降,下降1个。本周发现威胁主要集中在江苏省、福建省和广东省。

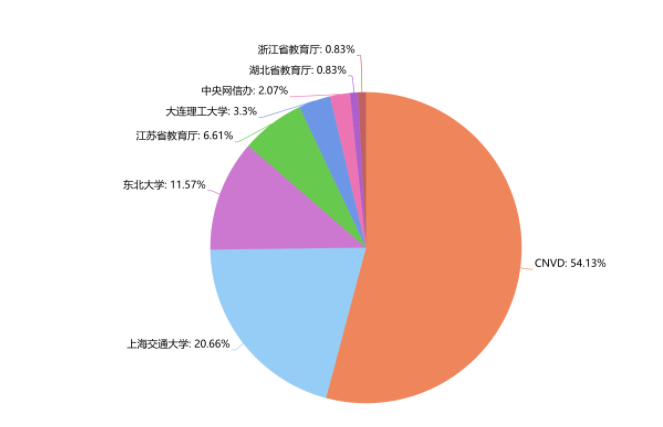

本周威胁贡献,主要来源是:CNVD、上海交通大学、东北大学、江苏省教育厅、大连理工大学、中央网信办、湖北省教育厅和浙江省教育厅。

2021年总体安全威胁处置率为85.3%。本周新增安全威胁的处置率为55.6%,其中已修复占比46%,临时处置措施(包含无法访问、无法复现)占比10%,未修复占比44%。

本周漏洞类型分类前三名为:个人隐私信息泄漏、Shiro RememberMe 1.2.4 反序列化命令执行、未授权访问漏洞。对比上周漏洞类型排名,个人隐私信息泄漏升至第一,Shiro RememberMe 1.2.4 反序列化命令执行漏洞升至第二,未授权访问漏洞升至第三。

本周在APP专项检测工作中,通报教育类存在安全威胁APP 31个,已通过APP安全通报平台通报相关单位。单位接到通报信息后,均开展了app整改工作。截止日前已完成整改APP有9个,正在整改中APP有22个。

本周热点|SonicWall SSL VPN高危安全漏洞风险提示

2020年1月25日,安恒应急响应中心监测到外部安全研究员披露SonicWall SSL VPN历史版本存在远程命令执行漏洞,目前该漏洞的攻击代码已被外部研究员公开,请使用SonicWall SSL VPN用户尽快采取安全措施。

相关链接:https://darrenmartyn.ie/2021/01/24/visualdoor-sonicwall-ssl-vpn-exploit

影响范围

漏洞影响版本:Sonic SMA < 8.0.0.4

安全版本:Sonic SMA 8.0.0.4

漏洞描述

SonicWall SSL VPN使用了旧版的Linux内核和HTTP CGI程序,攻击者可在未授权的情况下访问/cgi-bin/jarrewrite.sh通过构造恶意的HTTP请求头实现远程命令执行,进而控制目标机器。

缓解措施

目前漏洞细节和利用代码等相关技术细节已经公开。建议升级Sonic SMA至安全版本:8.0.0.4 。

版权问题:https://docs.qq.com/form/page/DUUlkWW10TW9sT0x1